Prima di iniziare

Se ancora non conosci il problema che le Whitelists cercano di risolvere nell’ambito del Cyber Security Awareness, ti consiglio di leggere i seguenti articoli:

- Sai veramente cos’è una simulazione di Phishing? Scopriamolo insieme?

- Checklist rapida per creare la tua prima campagna di Phishing ~ Blog di SMARTFENSE

Cos’è l’Injection di Messaggi Diretti?

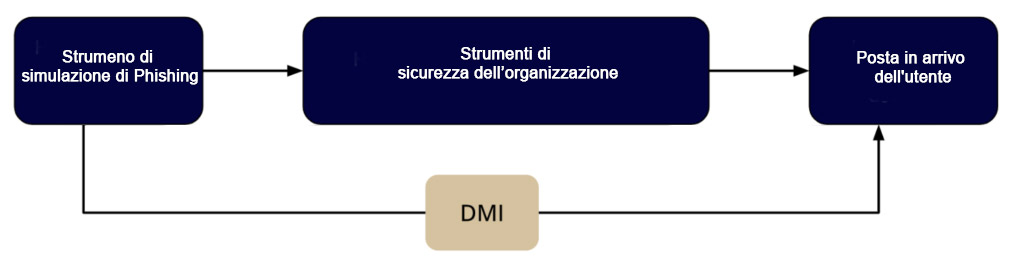

Direct Message Injection (DMI) è una tecnica di consegna di trappole di simulazione di Phishing che possiamo utilizzare nelle nostre organizzazioni.

Questo metodo permette di iniettare direttamente le email nella casella di posta degli utenti della nostra organizzazione, utilizzando generalmente un’API sviluppata dal nostro fornitore di servizi di posta elettronica.

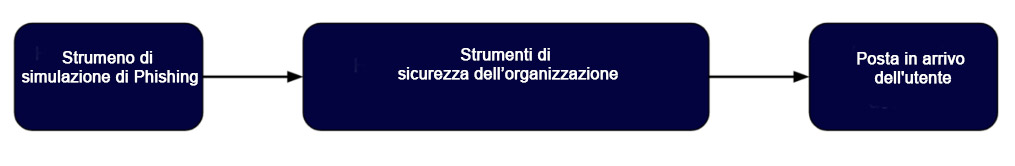

Pertanto, il nostro strumento di simulazione di Phishing non deve attraversare tutte le misure di sicurezza dell’organizzazione per arrivare alla casella di posta dell’utente finale:

Si può inserire l’email direttamente nella casella di posta, ottenendo qualcosa di simile:

Questo metodo di consegna delle simulazioni permette in molti casi di semplificare il processo di Whitelist, o addirittura eliminare la necessità di eseguirlo.

Questo perché attraverso il DMI si omettono la maggior parte degli strumenti e delle regole di filtraggio delle email dell’organizzazione.

Possiamo dimenticarci del Whitelist?

La risposta dipenderà in gran parte dalle tecnologie utilizzate nella nostra organizzazione.

Principalmente, dobbiamo tenere a mente quanto segue: il filtraggio della casella di posta posteriore alla consegna (post-delivery inbox filtering) può interferire con la consegna delle email anche quando sono inserite attraverso DMI, quindi se disponiamo di uno strumento di questo tipo, dovremo configurare una Whitelist.

Inoltre, non dimentichiamo che la Whitelist si divide in due parti:

- Whitelist per la corretta ricezione delle email.

- Whitelist per la corretta navigazione dei siti web di Phishing simulato.

DMI ci aiuta solo nel primo punto.

Conclusioni

Il Direct Message Injection è un metodo di consegna che può risparmiarci molti grattacapi per vari motivi.

Uno di questi, ad esempio, è che molti CISO non sanno quali tecnologie di protezione sono implementate nella loro organizzazione, il che rende difficile misurare il comportamento degli utenti con precisione. Con il DMI il processo è più semplice e richiede una conoscenza inferiore dell’infrastruttura di sicurezza dell’organizzazione.

Un altro grattacapo rilevante da menzionare è che gli strumenti di protezione spesso si aggiornano, e questo rovina una buona Whitelist da un giorno all’altro. Con DMI diminuiamo o addirittura eliminiamo gli strumenti coinvolti nella nostra Whitelist per la corretta ricezione delle email. Pertanto, con DMI diminuisce la probabilità che ci accada questo scenario.

Sebbene questo metodo non elimini la necessità di un processo di Whitelist, la riduce, e ci mette in condizione di misurare i comportamenti degli utenti più rapidamente, che alla fine è ciò che ci interessa quando simuliamo trappole di Phishing.

Lascia un commento