Antes de começar,

Se ainda não está familiarizado com o problema que as Whitelists buscam resolver no âmbito da Conscientização em Segurança Cibernética, recomendo que leia os seguintes artigos:

O que é o Direct Message Injection?

Direct Message Injection (DMI) é uma técnica de entrega de simulações de Phishing que podemos usar em nossas organizações.

Este método permite injetar diretamente os e-mails na caixa de entrada dos usuários de nossa organização, geralmente usando uma API desenvolvida pelo nosso provedor de serviço de e-mail.

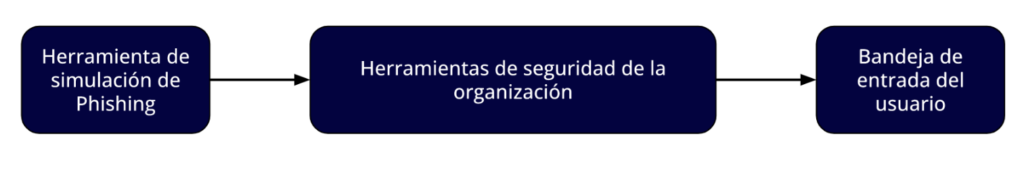

Assim, nossa ferramenta de simulação de Phishing não precisa passar por todas as ferramentas de segurança da organização para chegar à caixa de entrada do usuário final:

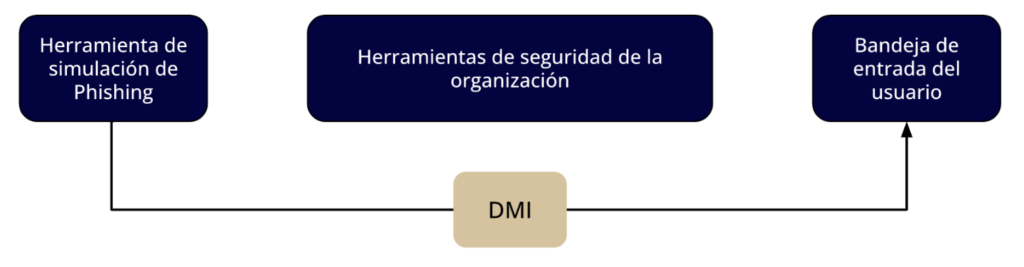

Mas pode inserir o e-mail diretamente na caixa de entrada, alcançando algo assim:

Este método de entrega de simulações frequentemente simplifica o processo de Whitelist, ou até elimina a necessidade de fazê-lo em muitos casos.

Isso ocorre porque o DMI contorna a maioria das ferramentas e regras de filtragem de e-mails da organização.

Podemos esquecer a Whitelist?

A resposta depende em grande parte das tecnologias utilizadas em nossa organização.

Deve-se considerar principalmente o seguinte: a filtragem da caixa de entrada após a entrega pode interferir na entrega de e-mails, mesmo quando são inseridos através do DMI. Portanto, se tivermos uma ferramenta desse tipo, precisaremos configurar uma Whitelist nela.

Além disso, não devemos esquecer que a Whitelist é dividida em duas partes:

- Whitelist para receber corretamente os e-mails.

- Whitelist para navegar corretamente nos sites de Phishing simulado.

O DMI ajuda apenas no primeiro ponto.

Conclusões

O Direct Message Injection é um método de entrega que pode evitar muitas dores de cabeça por várias razões.

Por exemplo, muitos CISOs não têm conhecimento das tecnologias de proteção implementadas em suas organizações, o que dificulta a medição precisa do comportamento dos usuários. Com o DMI, o processo é mais simples e requer menos conhecimento da infraestrutura de segurança da organização.

Outra dor de cabeça relevante a mencionar é que as ferramentas de proteção frequentemente são atualizadas, o que pode comprometer uma boa Whitelist da noite para o dia. Com o DMI, reduzimos ou até eliminamos as ferramentas envolvidas em nossa Whitelist para recepção de e-mails. Portanto, a probabilidade de enfrentar esse cenário é reduzida com o DMI.

Embora este método não elimine completamente a necessidade de um processo de Whitelist, certamente a reduz, permitindo-nos medir rapidamente os comportamentos dos usuários, que é o principal objetivo ao simular armadilhas de Phishing.

Deixe um comentário