O Direct Message Injection é um método alternativo de entrega para os e-mails de simulação de Phishing e Ransomware.

Em vez de seguir o caminho tradicional de um e-mail através do protocolo SMTP, com o DMI a mensagem é inserida diretamente na caixa de entrada dos utilizadores destinatários.

Isto é possível graças a uma ligação segura via API entre a SMARTFENSE e o fornecedor do serviço de e-mail.

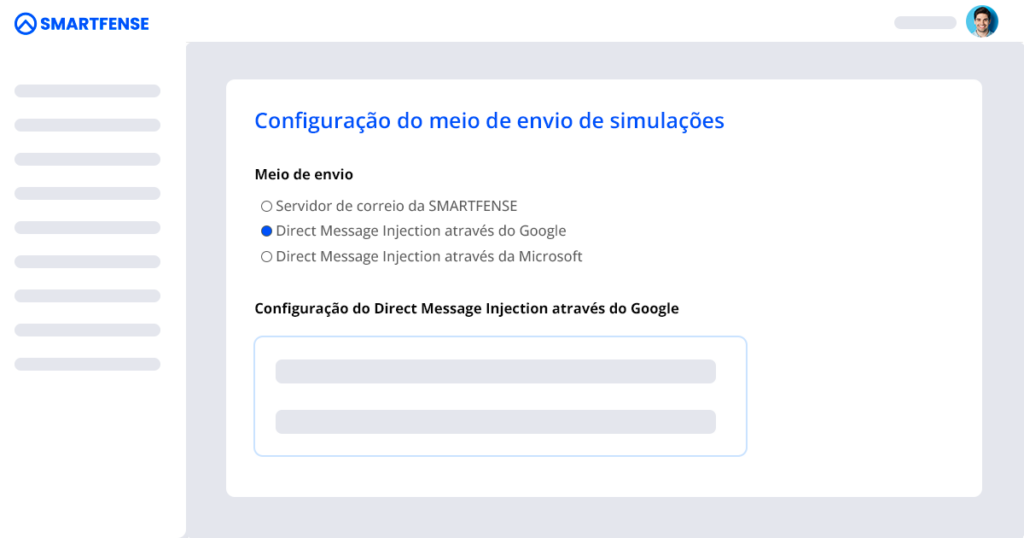

O envio de simulações com DMI está disponível para todas as organizações que utilizam Microsoft (Outlook) ou Google (Gmail) como fornecedores do serviço de e-mail corporativo.

Normalmente, existem múltiplas barreiras de segurança entre a plataforma de simulação e o servidor de correio corporativo.

Neste contexto, para garantir a entrega correta do e-mail, é necessário configurar listas brancas em cada uma das ferramentas de segurança envolvidas.

Ao utilizar o DMI, este processo é consideravelmente simplificado.

O processo de Whitelist divide-se em dois grandes grupos:

Whitelist para receber corretamente os e-mails da simulação.

Whitelist para o acesso e navegação nos sites de Phishing simulado.

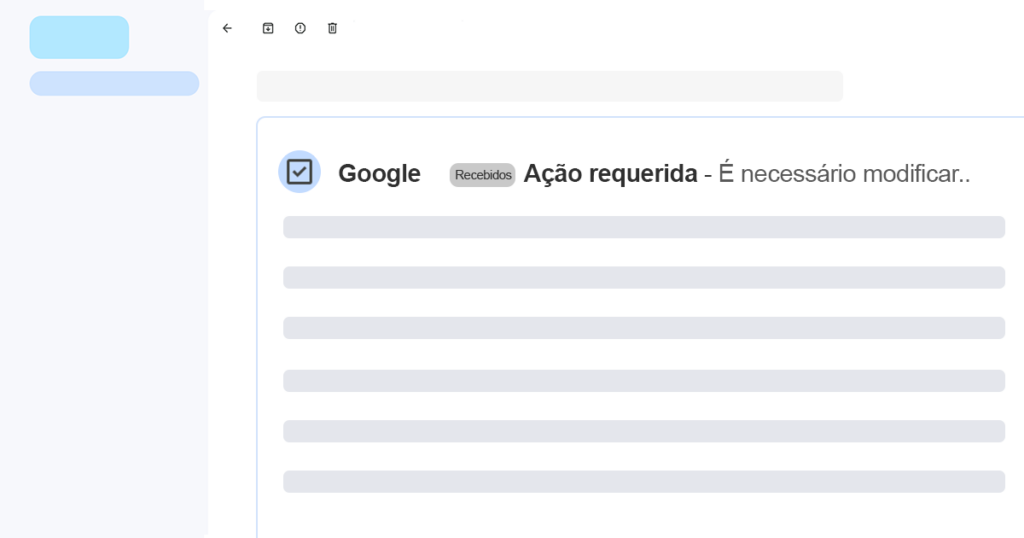

Outra vantagem do DMI é que os e-mails geralmente estão livres de avisos adicionados automaticamente por alguns clientes de e-mail.

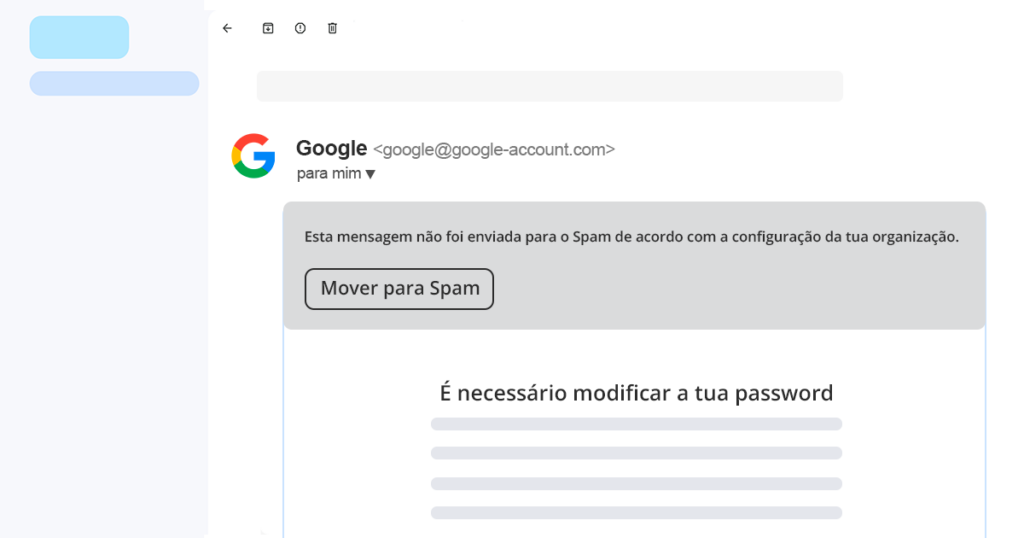

Por exemplo, no Gmail é comum que apareça um aviso nos e-mails de simulação: "Esta mensagem não foi enviada para o Spam de acordo com a configuração da tua organização" ou em inglês: "This message was not sent to Spam in accordance with your organisation's settings".

O problema com este tipo de avisos é que são independentes da ferramenta de simulação utilizada e não é possível removê-los através de Whitelist ou outras configurações.

A única maneira de garantir que desapareçam é inserir o e-mail através do DMI. Os e-mails inseridos por este método são exibidos limpos, como se tivessem sido recebidos de um remetente confiável.

Existem casos onde um processo de Whitelist foi cuidadosamente implementado e os e-mails de simulação são recebidos com sucesso através do protocolo SMTP.

Até que um dia, sem aviso prévio, os e-mails deixam de chegar. O que aconteceu? Uma ferramenta foi atualizada, e a Whitelist implementada já não serve.

Este cenário é muito comum. Com DMI a probabilidade de ocorrência é levada ao mínimo, já que são poucas - ou nulas - as ferramentas que requerem Whitelist.

Este método permite injetar diretamente os e-mails na caixa de entrada dos usuários de nossa organização, geralmente usando uma API desenvolvida pelo nosso provedor de serviço de e-mail.

Neste post vamos explicar passo a passo como enviar simulações de Phishing e Ransomware através de DMI para Google e Microsoft.

Muitos responsáveis pela cibersegurança ou IT procuram plataformas de simulação de Phishing para analisar a viabilidade de os utilizadores da sua organização caírem em armadilhas de engenharia social. No entanto, é importante lembrar como funcionam ou do que se tratam especificamente.