SMARTFENSE permette di creare campagne di USB Drop per misurare quale è il comportamento degli utenti quando trovano una memoria USB che non gli appartiene.

Gli utenti che connettono questo tipo di memorie USB espongono l'organizzazione all'installazione di Malware tramite una delle vie più utilizzate dai cybercriminali: l'ingegneria sociale.

Con le informazioni fornite dalle simulazioni di USB Drop è possibile conoscere il livello di rischio attuale che l'organizzazione ha rispetto a un attacco di questo tipo e stabilire obiettivi e mete per ridurlo a un livello accettabile attraverso azioni di sensibilizzazione.

Da una simulazione di USB Drop è possibile sapere se gli utenti dell'organizzazione aprono i file contenuti nella chiavetta USB che hanno trovato e se attivano le macro dei file aperti.

Tutte le interazioni degli utenti nelle campagne USB Drop vengono salvate sotto forma di registri di audit inalterabili con informazioni utili quali: il nome utente dell'utente connesso al dispositivo a cui è stata collegata la chiavetta USB, il nome del dispositivo, il suo indirizzo IP locale, l'indirizzo IP pubblico e il sistema operativo, tra gli altri.

Questi registri sono pronti per essere presentati agli audit e per dimostrare la conformità in modo semplice.

Scopri di più

SMARTFENSE consente di utilizzare diversi tipi di file all'interno delle simulazioni USB Drop. Tra quelli più comunemente utilizzati vi sono:

Le campagne USB Drop offrono una grande flessibilità. È possibile, ad esempio, utilizzare più dispositivi USB e memorizzare diversi tipi di file su ciascuno di essi.

A sua volta, ogni file può essere rinominato per adattarsi all'inganno desiderato.

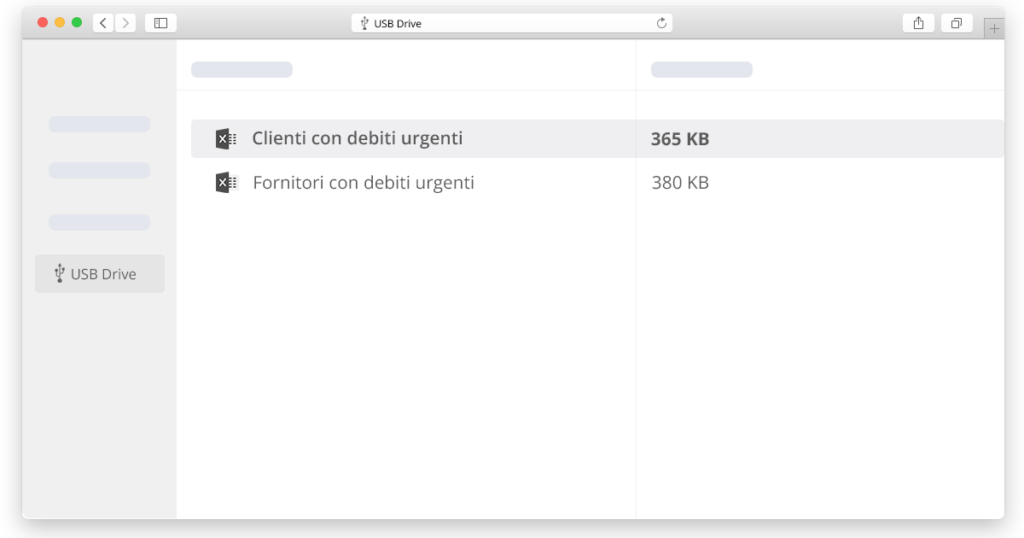

In questo modo, ad esempio, è possibile lasciare una memoria USB nell'ufficio di amministrazione, con un file di Microsoft Word denominato “Nuove buste paga dei dipendenti”, e un'altra memoria USB nell'ufficio di vendite con due file di Microsoft Excel denominati “Clienti con debiti urgenti” e “Fornitori con debiti urgenti”.

SMARTFENSE consente l'invio di campagne di test USB Drop. Questo tipo di campagna è molto utile nella gestione di un programma di simulazione.

L'uso principale è quello di verificare che le impostazioni della Whitelist siano pronte prima di avviare la simulazione di USB Drop.

Le campagne di prova non influiscono sui report della piattaforma, quindi non interferiscono in alcun modo con le misurazioni effettive del livello umano.

Una buona pratica nella creazione di campagne USB Drop consiste nell'eseguire simulazioni periodiche. Ciò consente di ottenere una misurazione più rappresentativa, valutando gli utenti per periodi, utilizzando diversi tipi di file, con nomi diversi, in luoghi, giorni e orari diversi, ecc.

Tuttavia, è difficile gestire un calendario pieno di simulazioni. È qui che entra in gioco il raggruppamento delle campagne. Raggruppando tutte le campagne di un periodo, è possibile vedere i risultati sommati, come se si trattasse di un'unica campagna.

L’attacco USB Drop è una tecnica di ingegneria sociale in cui i criminali informatici lasciano dispositivi USB infetti in luoghi pubblici o accessibili, come uffici, parcheggi o caffetterie. L’obiettivo è che una persona curiosa o ignara trovi l’USB, la colleghi al proprio computer e, così facendo, installi inavvertitamente il malware, consentendo agli aggressori di accedere al sistema o alla rete della vittima.

Phishing, Ransomware, USB Drop, Smishing, Momenti Educativi, Scoring di Rischio e molto altro...

Più informazioni

Tutti gli strumenti necessari per gestire il programma di awareness e sensibilizzazione.

Più informazioni

La piattaforma SMARTFENSE offre diverse opzioni di integrazione con altri produttori.

Più informazioni

Le ragioni per cui una simulazione può fallire sono molteplici. Qualche anno fa abbiamo approfondito l’argomento. Se siete interessati ai dettagli, potete leggere l’articolo completo qui…

In questo post raccolgo alcune delle raccomandazioni che, secondo la mia opinione personale, ritengo più importanti quando si tratta di simulare attacchi di Phishing.

Quando pianifichiamo le nostre campagne di consapevolezza, è utile considerare una serie di best practice per creare un’esperienza rilevante per l’utente finale.