El Direct Message Injection es un método alternativo de entrega para los correos electrónicos de simulación de Phishing y Ransomware.

En lugar de seguir el camino tradicional de un correo electrónico mediante el protocolo SMTP, con DMI el mensaje se inserta de manera directa en la bandeja de entrada de los usuarios destinatarios.

Esto es posible gracias a un enlace seguro vía API entre SMARTFENSE y el proveedor de servicio de correo electrónico.

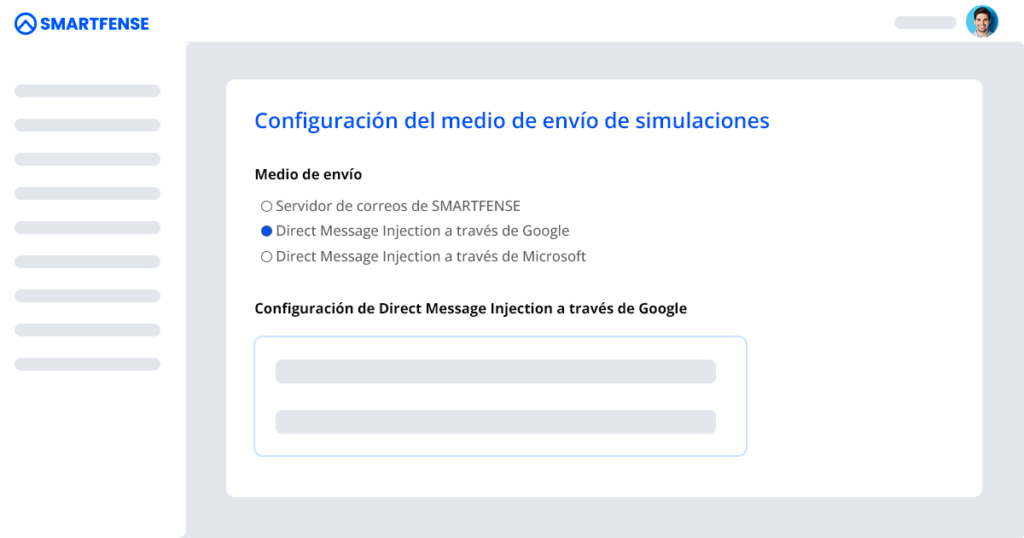

El envío de simulaciones con DMI está disponible para todas las organizaciones que utilizan Microsoft (Outlook)

o Google (Gmail) como proveedores del servicio de correo electrónico corporativo.

Usualmente existen múltiples barreras de seguridad entre la plataforma de simulación y el servidor de correo corporativo.

En este contexto, para asegurar una entrega correcta del correo electrónico es necesario configurar listas blancas en cada una de las herramientas de seguridad involucradas.

Mediante el uso de DMI este proceso se simplifica en forma considerable.

El proceso de Whitelist se divide en dos grandes grupos:

Whitelist para la correcta recepción de los correos electrónicos de la simulación.

Whitelist para el acceso y navegación de los sitios web de Phishing simulado.

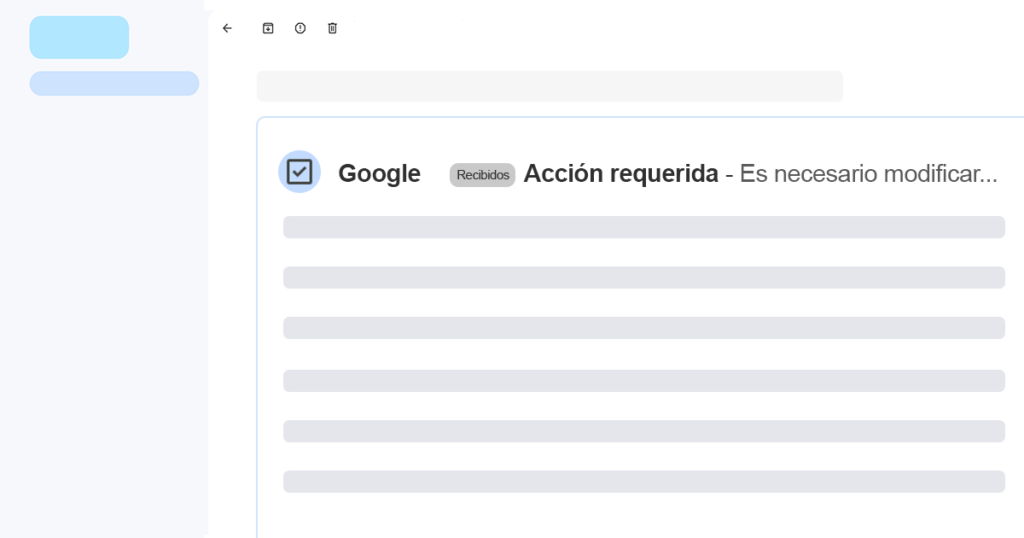

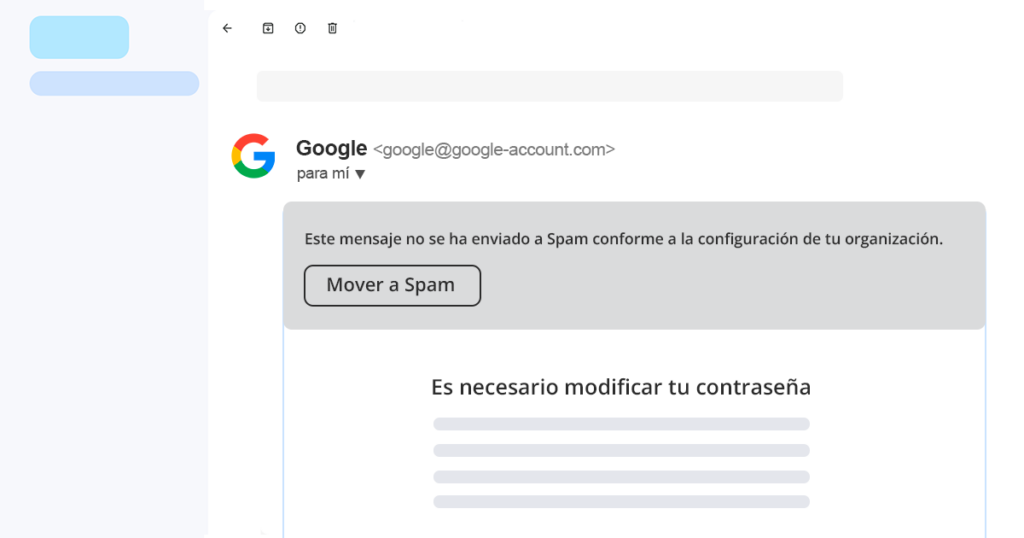

Otra ventaja que tiene DMI es que los correos suelen estar limpios de advertencias que añaden de manera automática algunos clientes de correo electrónico.

Por ejemplo, en Gmail es común que se muestre una advertencia en los correos de simulación: “Este mensaje no se ha enviado a Spam conforme a la configuración de tu organización” o en inglés: “This message was not sent to Spam in accordance with your organisation's settings”.

El problema con este tipo de advertencias es que son independientes de la herramienta de simulación utilizada y no es posible quitarlas mediante Whitelist u otras configuraciones.

La única manera de asegurarnos que desaparezcan es insertar el correo electrónico mediante DMI. Los correos electrónicos insertados con este método se muestran limpios, como si hubieran sido recibidos desde un remitente de confianza.

Existen casos donde un proceso de Whitelist ha sido cuidadosamente implementado y los correos de simulación son recibidos con éxito a través del protocolo SMTP.

Hasta que un día, sin previo aviso, los correos dejan de llegar. ¿Qué sucedió? Se ha actualizado una herramienta, y el Whitelist implementado ya no sirve.

Este escenario es muy común. Con DMI su probabilidad de ocurrencia se lleva al mínimo, ya que son pocas - o nulas - las herramientas que requieren Whitelist.

Phishing, Ransomware, USB Drop, Smishing, Momentos Educativos, Scoring de Riesgo y más...

Conocer más

Todas las herramientas que necesitas para llevar adelante tu programa de concienciación.

Conocer más

La plataforma SMARTFENSE brinda diversas opciones de integración con otros fabricantes.

Conocer más

Direct Message Injection es una técnica de delivery de trampas de Phishing que podemos utilizar en nuestras organizaciones.

En este workshop se explica cómo configurar DMI en la plataforma tanto para Microsoft como para Google.

Información importante para no llevarse disgustos a la hora de simular Phishing en nuestras organizaciones.