Come abbiamo già analizzato in un post precedente, gli strumenti tecnici non sono sufficienti per mantenere la casella di posta elettronica dei nostri utenti libera da messaggi di phishing.

In quel post avevamo concluso che le organizzazioni intelligenti:

- Non si lasciano ingannare dalle campagne di marketing degli strumenti antiphishing.

- Combinano diverse soluzioni tecniche di protezione.

- Implementano politiche chiare per ridurre la probabilità che gli utenti cadano vittime di un attacco di phishing.

- Considerano le persone come un ulteriore livello di sicurezza.

Oggi ci concentreremo su quest’ultimo punto e, in particolare, su uno dei comportamenti più preziosi che i nostri utenti possono sviluppare: la segnalazione delle email di phishing.

Analisi temporale

Consideriamo il seguente scenario: un’email di phishing ha già superato le nostre barriere tecnologiche e si trova nella casella di posta di diversi utenti della nostra organizzazione.

In sintesi, ciò che succederà è il seguente: alcuni utenti cadranno nel tranello, e li possiamo includere nel gruppo di utenti con comportamenti non sicuri.

D’altra parte, alcuni utenti non cadranno. Possiamo dividerli in tre gruppi:

- Utenti che hanno identificato il tranello e lo hanno ignorato.

- Utenti che non hanno visto il tranello per vari motivi (erano in vacanza, avevano molto lavoro, ecc.).

- Utenti che sono caduti nel tranello ma lo hanno fatto dopo che il phishing era già stato disattivato, perciò si sono salvati :).

Tutto questo può sembrare abbastanza ovvio, ma è la base per la seguente analisi: i nostri utenti non vedranno l’email di phishing nello stesso istante.

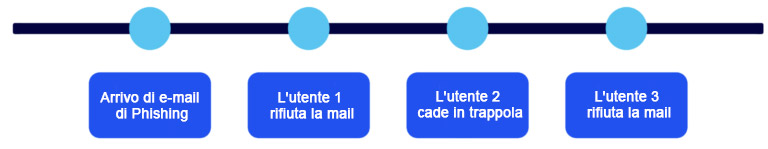

Immaginiamo una linea temporale come questa:

Guardando le informazioni in questo modo, possiamo notare che il Utente 1 è il primo a riconoscere e ignorare l’email di phishing. Anche se questo utente ha avuto il comportamento desiderato, non ha fatto nulla per evitare che il Utente 2 cadesse nel tranello. La chiave qui è pensare a cosa avrebbe potuto fare il Utente 1 per non salvarsi da solo e aiutare il resto dei colleghi in azienda.

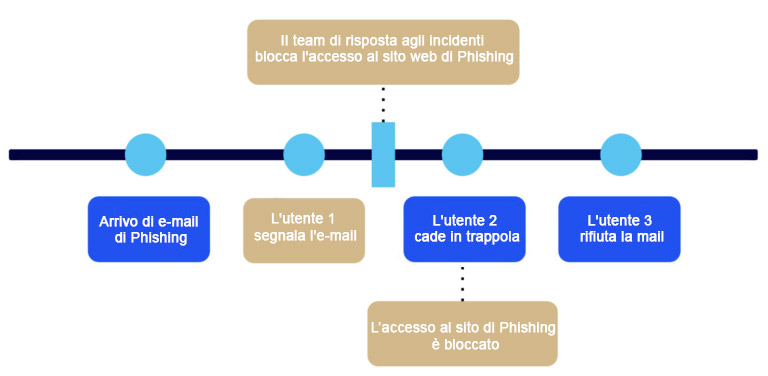

E la risposta sta nella segnalazione del phishing. Immaginiamo che ora la linea temporale sia così:

Se il Utente 1 segnala l’email di phishing all’area competente della nostra organizzazione, è molto probabile che si possano eseguire le azioni necessarie (secondo le nostre procedure interne e utilizzando strumenti tecnici) per fare in modo che l’Utente 2 non sia vittima del tranello, o che lo sia ma senza conseguenze per la nostra organizzazione.

Pulsante di segnalazione di Phishing

Questa breve analisi dimostra l’importanza di avere da un lato un pulsante di segnalazione di phishing nel client di posta elettronica della nostra organizzazione e dall’altro di sviluppare negli utenti l’abitudine di segnalare le email di phishing.

Un buon modo di procedere nelle nostre organizzazioni è implementare il pulsante di segnalazione di phishing fornito dalla piattaforma di Security Awareness che stiamo utilizzando.

Il vantaggio che otteniamo in questo caso è che non avremo solo il pulsante, ma anche metriche che ci permetteranno di sviluppare negli utenti l’abitudine di segnalare email sospette.

Nel caso di SMARTFENSE, ad esempio, è possibile, tra le altre cose:

- Lanciare campagne di simulazione di phishing e ransomware e misurare quali utenti le segnalano.

- Conoscere quando vengono effettuate le segnalazioni e valutare quanti utenti sarebbero stati vittime del tranello prima della prima segnalazione.

- Identificare gli utenti che segnalano più campagne e premiarli con badge per il loro comportamento (funzione Gamification).

- Identificare gli scenari che vengono segnalati più e meno frequentemente dagli utenti, o quelli che vengono segnalati più rapidamente di altri.

- Identificare i momenti del giorno, della settimana e dell’anno in cui gli utenti sono più o meno propensi a segnalare email di phishing o ransomware.

- Utilizzare contenuti predefiniti o personalizzati di diversi tipi (video, videogiochi, moduli interattivi, ecc.) per sviluppare e mantenere nel tempo il comportamento desiderato negli utenti.

- Ricevere notifiche immediate delle email segnalate dagli utenti (che non sono simulazioni) con tutti i dettagli necessari per procedere alla loro analisi e rimozione, se necessario.

Anche se questi sono solo alcuni esempi, si può vedere il potenziale che emerge correlando le metriche di un pulsante di segnalazione di phishing con i nostri programmi di sensibilizzazione.

Idee finali

Di fronte alla realtà attuale in cui gli strumenti antiphishing non sono sufficienti per fermare tutte le potenziali email di phishing inviate ai nostri utenti, avere un pulsante di segnalazione di phishing e utenti che lo utilizzino consapevolmente è fondamentale per ridurre l’impatto degli attacchi di ingegneria sociale.

Lo sviluppo dell’abitudine degli utenti di segnalare email sospette deve andare di pari passo con le procedure di risposta agli incidenti dell’organizzazione, in modo che queste segnalazioni siano elaborate in modo tempestivo, permettendo una reazione rapida agli attacchi reali.

L’uso di un pulsante di segnalazione di phishing è un chiaro esempio dei risultati che possiamo ottenere combinando strumenti tecnici con una cultura della sicurezza informatica all’interno della nostra organizzazione.

Lascia un commento