Esta no es una primicia. No es la primera vez que los servicios de Google se utilizan para enviar trampas de Phishing de gran calidad a los usuarios de nuestra organización.

En este artículo analizaremos un nuevo ejemplo, donde Google facilita al ciberdelincuente los pasos técnicos más engorrosos del Phishing, dejando el engaño servido en bandeja de plata (o en un dominio con reputación intachable).

Paso a paso para hostear la trampa de Phishing

-

Elaborar y subir el código HTML

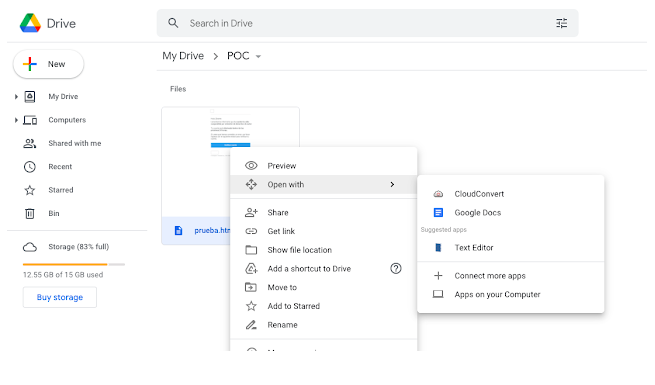

El primer paso que debe seguir el ciberdelincuente es generar el código HTML que desea alojar en Google Docs. Luego, debe subirlo como un archivo con extensión .html a su cuenta de Google Drive.

-

Publicar el sitio en Google Docs

Una vez cargado el archivo .html, debe hacer clic con el botón derecho sobre su ícono y abrirlo con Google Docs:

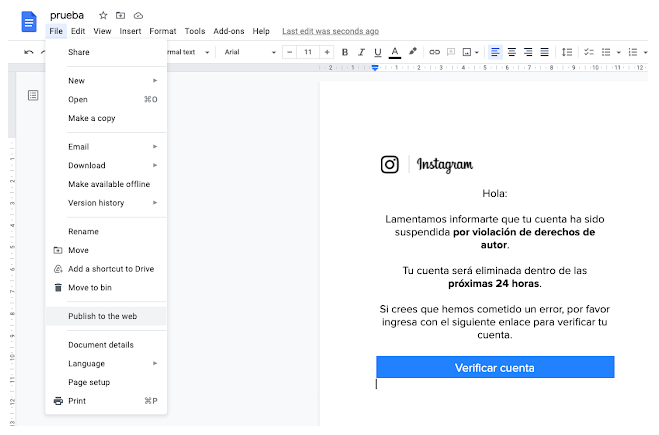

En Google Docs, debe seleccionar la opción Archivo > Publicar en la web:

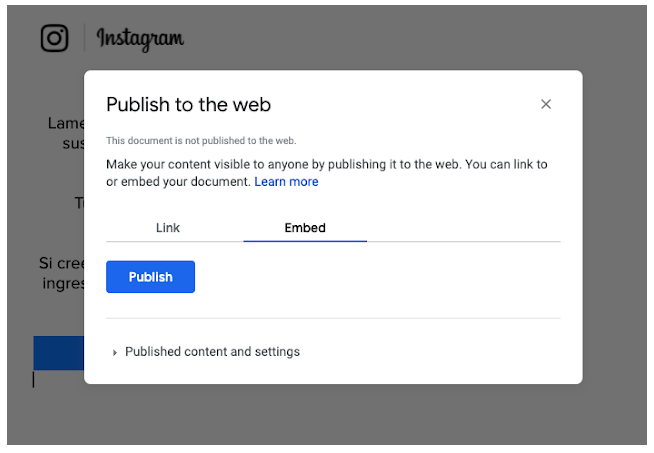

Finalmente, tiene que seleccionar la opción Embed y Publicar:

-

Salir de pesca

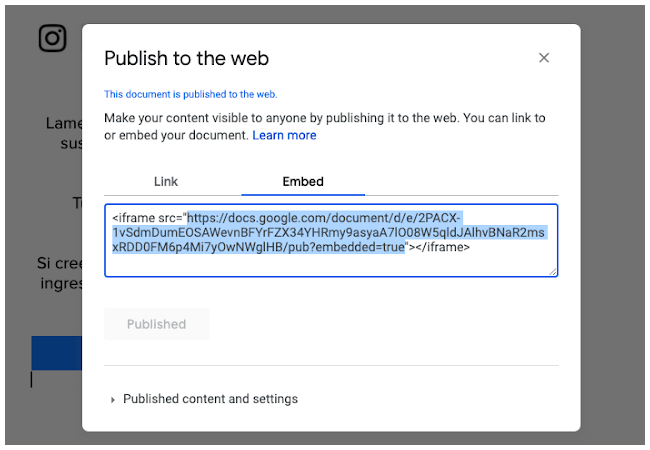

Google ha realizado todo el trabajo duro. El ciberdelincuente ya tiene su sitio de Phishing hosteado en un dominio de gran reputación como el de Google Docs:

Sólo resta compartir la URL generada por Google a la víctima, y listo. ¡A pescar!

Deja un comentario