Si pensamos en estafas que provocan grandes pérdidas de dinero, lo primero que se nos ocurre son los ataques del tipo BEC. De hecho, en el Internet Crime Report del FBI del año 2021 estos ataques se quedaban una vez más con el primer puesto:

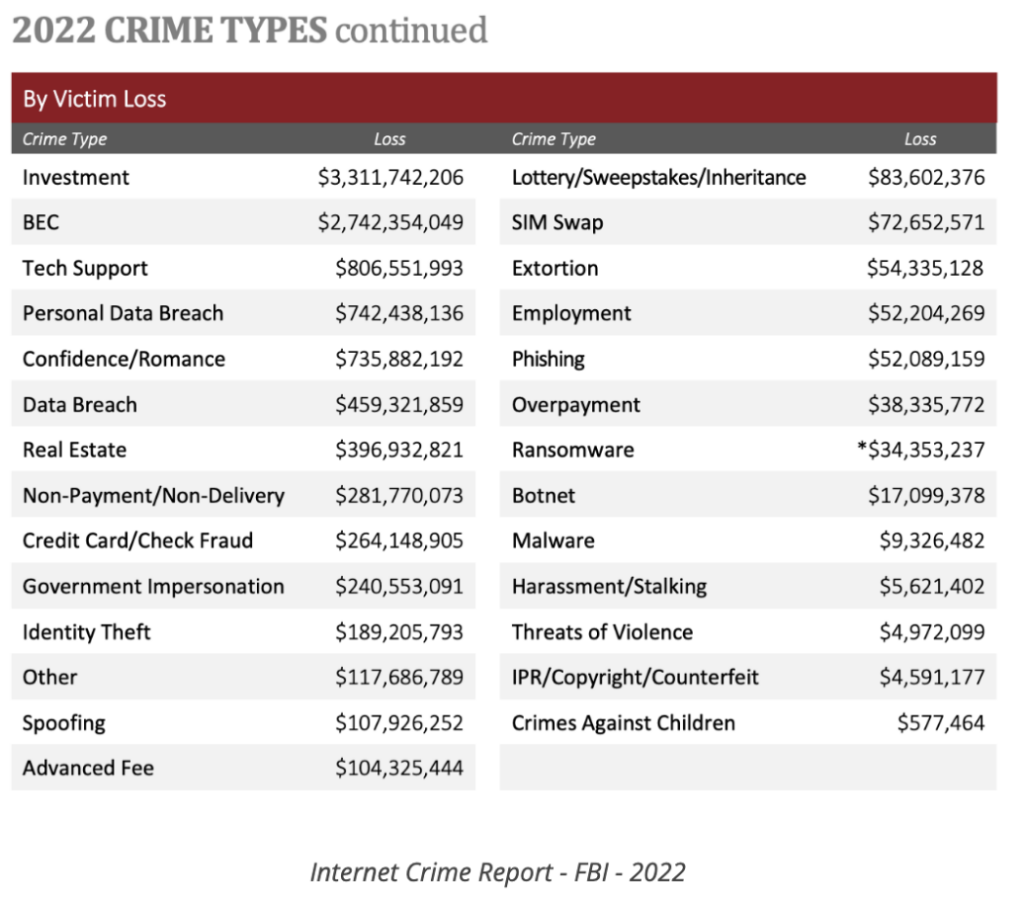

Ahora bien, en el último reporte donde se analiza el año 2022 nos llevamos una sorpresa. Si bien las pérdidas económicas producto de ataques BEC siguieron aumentando, las estafas de inversión las superaron con una diferencia de más de 500 millones de dólares:

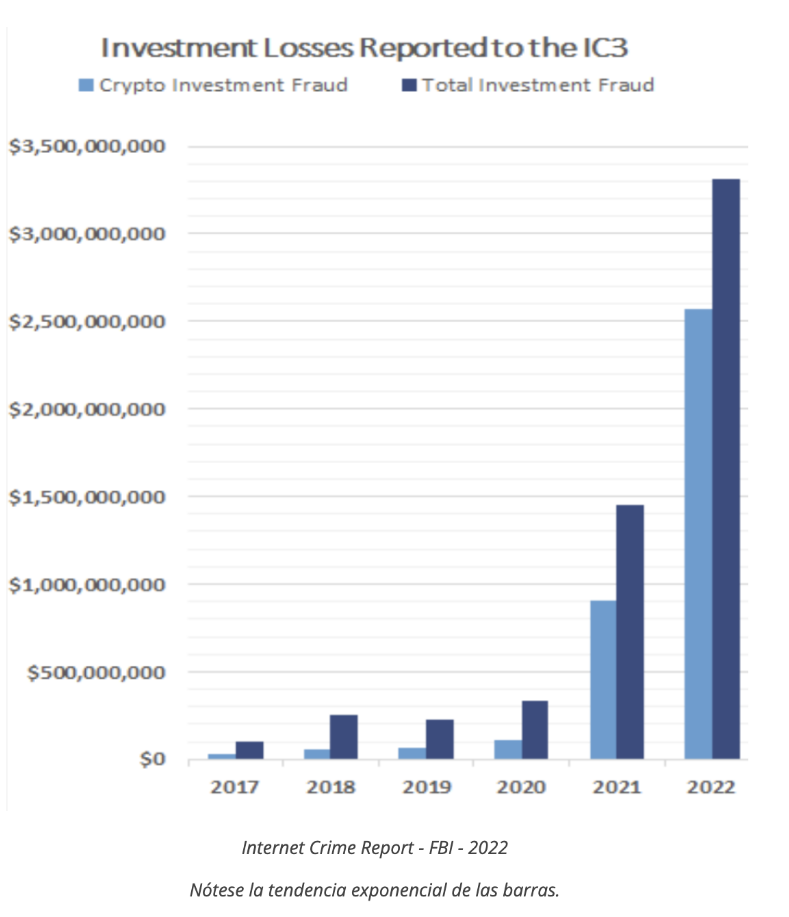

La evolución de los costos provocados por estas estafas en el tiempo da un poco de miedo.

Dicho esto, creo que se justifica entrar en un poco más de detalle sobre este tipo de estafas.

Estafas de inversión

Las estafas de inversión son todas aquellas estafas en las que la víctima es engañada con la promesa de obtener algún rédito económico mediante la entrega de un capital inicial.

Para su análisis suelen clasificarse en distintos grupos, siendo las estafas de inversión relacionadas con criptomonedas las que más crecimiento han tenido en los últimos años. Las pérdidas de dinero causadas por estas estafas han crecido de 907 millones de dólares en 2021 a 2.57 billones en 2022.

Veamos a continuación algunos ejemplos de este tipo de estafas:

Hacked Social Media

Los estafadores obtienen las credenciales de acceso a cuentas de redes sociales de distintas personas, ya sea mediante un ataque de Phishing o bien comprando directamente estas cuentas vulneradas.

Desde dichas cuentas envían mensajes privados con oportunidades de inversión a los contactos disponibles.

En este caso se aprovechan de la relación preexistente entre la persona cuya cuenta fue vulnerada y la persona que recibe el mensaje con la oportunidad de inversión. Esto facilita que la víctima caiga en el engaño y termine invirtiendo su dinero en un esquema fraudulento.

Celebrity Impersonation

Los estafadores suplantan la identidad de una celebridad o bien de una figura social reconocida.

A través de publicaciones generales o de mensajes privados motivan a sus seguidores a invertir en criptomonedas.

Los consejos y procedimientos que brindan están todos destinados a dirigir fondos hacia billeteras virtuales de los ciberdelincuentes.

Real estate professionals

Los estafadores se contactan con agentes inmobiliarios y muestran su interés en adquirir una propiedad costosa haciendo uso de dinero en efectivo o criptomonedas como medio de pago.

En medio de la negociación los estafadores demuestran su control sobre fondos de inversión ficticios valuados en millones de dólares.

A partir de aquí desvían la conversación para terminar ofreciendo a los agentes inmobiliarios que formen parte de estos fondos, prometiendo márgenes interesantes de ganancias.

Employment

Los estafadores publican oportunidades de empleo en compañías de inversión.

Las personas que se muestran interesadas en el empleo reciben consejos de inversión fraudulentos que deben llevar adelante para ingresar en la compañía..

Liquidity Mining

Para esta última estafa dedicaremos algo más de tiempo.

Para entender el concepto de Liquidity Mining podemos pensar en un ejemplo un poco más tradicional: Si depositamos dinero en un banco, el banco nos pagará a cambio cierto interés.

Las operaciones de Liquidity Mining son similares. En este caso, la persona entrega dinero a una criptomoneda que usualmente está en etapas tempranas de su ciclo de vida. En estos casos la cripto tendrá una cotización baja y pocos usuarios. A cambio, la persona recibe algún tipo de recompensa. Lo más común es que la persona reciba cierta cantidad de la nueva criptomoneda que luego esperará vender más adelante si su cotización aumenta.

La estafa se lleva a cabo de la siguiente manera: El estafador se contacta con la víctima mediante una red social, aplicación de mensajería o apps de citas como Tinder. El pretexto es establecer una relación personal o profesional.

Luego de una comunicación de días o semanas, mientras el estafador y su víctima se van conociendo mejor, el estafador habla sobre la inversión en criptomonedas y el rédito económico que supone.

Si la víctima se muestra interesada, el estafador terminará enviando un enlace para que forme parte de una aplicación de Liquidity Mining. Es posible que antes de llegar a este punto el estafador enseñe y guíe a su víctima para entrar en el mundo de las criptos, creando una billetera virtual y comprando sus primeras criptomonedas.

A la hora de unirse a la aplicación de Liquidity Mining, la víctima deberá linkear su billetera virtual. Mediante este proceso lo que terminará haciendo sin saber es dar permisos al estafador para transferir dinero desde la billetera virtual sin límites y sin necesidad de notificación previa.

La víctima experimentará este proceso como un éxito y verá en la aplicación de Liquidity Mining un Dashboard donde verá cómo su inversión da el resultado esperado. Esto usualmente generará que la víctima:

- siga invirtiendo dinero en la aplicación

- recomiende a sus familiares o amigos que inviertan también en la misma

El estafador, con los permisos obtenidos sobre la billetera virtual de la víctima, terminará vaciando su contenido, transfiriendo todo el dinero disponible a una billetera virtual de su propiedad.

Una vez que la víctima es consciente de lo sucedido puede intentar comunicarse con el servicio de soporte de la aplicación de Liquidity Mining. En este caso, el estafador podrá brindar algunos pretextos que culminen en el depósito de más dinero por parte de la víctima con la esperanza de recuperar su inversión.

Para más detalles sobre esta estafa puede consultar el siguiente enlace: https://www.ic3.gov/Media/Y2022/PSA220721

Ideas finales

Es interesante ver en reportes como el citado del FBI que los listados de crímenes más comunes y frecuentes, si bien tienen diferentes nombres, en el fondo siguen siendo Ingeniería Social.

Estafas de inversión, ataques BEC, estafas de soporte técnico, fuga de datos personales, estafas románticas, estafas de no-pago/no-entrega, etc. etc. etc. Simplemente son clasificaciones que nos permiten analizar en mayor detalle a la problemática principal: La ingeniería social.

Y analizando estos casos es donde vemos lo difícil que es encarar la gestión de este tipo de riesgos con una o varias herramientas técnicas. La concientización demuestra ser clave para que las personas puedan detectar y evitar convertirse en víctimas de estas estafas.

1Comentarios

Bernardo Lopez

11 de diciembre de 2023Hola. Mi nombre es Bernardo López. Desde hace 4 años tengo un podcast de seguridad llamado Vulnerable.

Me gustaría invitar al autor, NIcolás Bruna a tener una charla sobre sus temas de mayor experiencia en el campo.