Tal como se comentó en el post Phishing y Ransomware últimas tendencias de protección (Recursos), acerca del bloqueo de archivos adjuntos a correos electrónicos con extensiones potencialmente peligrosas, en el presente post se expondrán distintas barreras de seguridad para realizar dicho bloqueo en un entorno Microsoft, con Exchange como servidor y Outlook como cliente de correo.

Cuando hablamos de extensiones peligrosas, hacemos referencia a archivos ejecutables o scripts, como ser: .exe, .bat, .vbs, .cab, .scr, .ps1, .js, entre otras.

La importancia de la seguridad en capas

La importancia de aplicar controles en diferentes puntos de la organización radica en la disminución del riesgo de ser víctima de un ataque, en este caso, a través de archivos maliciosos adjuntos en correos electrónicos. Por lo tanto, si el atacante evade algún control, habrá otros detrás que le complicarán el cumplimiento de su objetivo.

Aplicando la defensa en profundidad

La defensa en profundidad es uno de los principios de Seguridad de la Información y para este caso particular, se aplica de la siguiente manera:

Bloqueo a nivel de servidor de correo

Todos los servidores de correos actuales tienen la posibilidad de realizar el bloqueo de archivos adjuntos con extensiones peligrosas para evitar que llegue a la bandeja de entrada de los usuarios.

En el artículo para Microsoft Exchange 2016 (y anteriores) se explica cómo hacer dichos bloqueos.

Bloqueo a nivel de sistema operativo

La protección a este nivel es importante dado que, dependiendo de los permisos que tenga el usuario para descargar archivos de Internet, es posible que descargue malware, independiente a la posibilidad que le llegue un correo malicioso a la bandeja de entrada.

Para el caso de sistemas Windows, es posible realizar un bloqueo de extensiones desactivando la aplicación Windows Script Host a través del registro o creando una GPO. En este artículo se explica cómo hacerlo.

Bloqueo a nivel de cliente de correo

Otro punto importante para evitar que un correo electrónico con un adjunto malicioso llegue al buzón del usuario es realizar el filtrado en el mismo cliente de correo, en este caso, Microsoft Outlook. Este enlace proporciona información para un entorno donde no se utilice Exchange y tenga instalado Outlook Security Administrator Package.

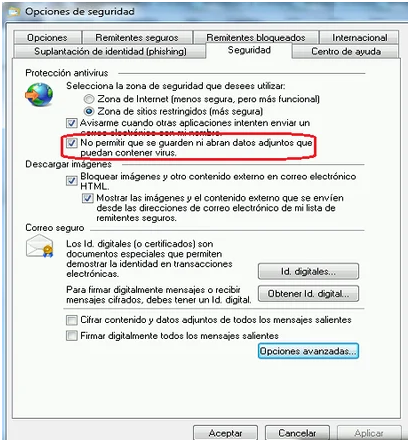

Como información adicional, en la sección Comportamiento de datos adjuntos de este artículo, se explica cómo funciona el cliente de Microsoft Outlook 2007, 2003, 2002 y 2000, y aquí aparece un listado de las extensiones que bloquea Microsoft Outlook por defecto.En el caso que utilice Windows Live Mail, es conveniente revisar si está activada la opción de bloqueo de archivos adjuntos potencialmente peligrosos. Para ello siga las siguientes instrucciones:

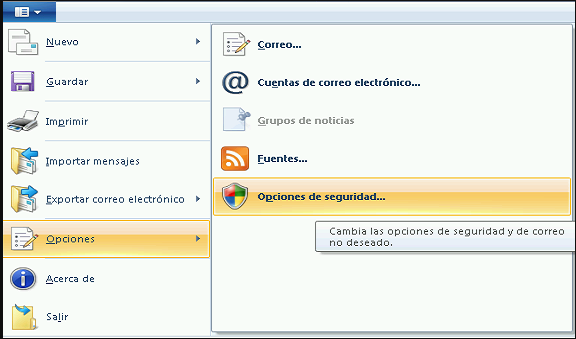

Seleccione el menú del extremo superior izquierdo -> Opciones -> Opciones de seguridad…

Deja una respuesta